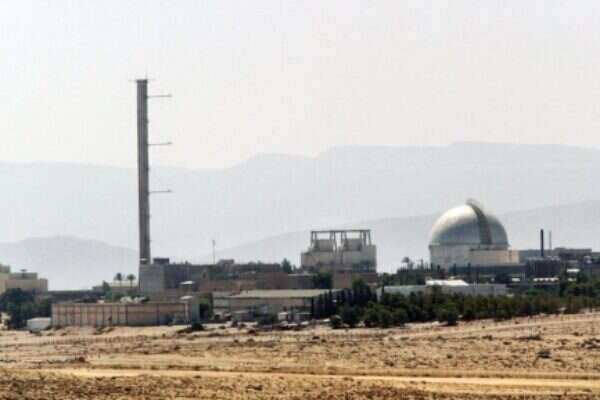

לאחר חודשים של ספקולציות לגבי מקור תולעת המחשב המסתורית סטאקסנט (Stuxnet) שחיבלה בצנטריפוגות האיראניות, חשף ה"ניו יורק טיימס": ישראל וארה"ב תיכננו את החבלה בתוכנית הגרעין האיראנית והוציאו אותה אל הפועל. אולי גולת הכותרת של התוכנית הזו היא שווירוס התולעת נוסה בכור בדימונה לפני שהגיע למחשבי הבקרה בכורים האיראניים. מומחים צבאיים ואנשי מודיעין שהתראיינו לתחקיר האמריקני ציינו כי הווירוס הקטלני פותח בכור בדימונה במשך שנתיים, שם הקימה ישראל מודל של מערך הצנטריפוגות האיראניות במתקן בנתאנז וביצעה ניסויים שנועדו לבחון את יעילות הווירוס. "הסיבה לכך שהתולעת היתה אפקטיבית היא שהישראלים ניסו אותה קודם", הסביר לעיתון מומחה אמריקני למודיעין גרעיני. כמה יעילה היתה התולעת? ההערכות הן שהתולעת הצליחה להרוס כחמישית מהצנטריפוגות של הרפובליקה האיסלאמית שנועדו להעשיר אורניום. יעילותה של התולעת היא שגרמה לראש המוסד היוצא, מאיר דגן, להצהיר כי לטהרן לא תהיה פצצה גרעינית עד 2015. משמעות הדבר היא שאיום הפצצה נדחה בשש שנים מהרגע שבו התולעת התגלתה באמצע 2009 בכורים האיראניים. אם אלה הם פני הדברים, הפגיעה הממוחשבת הרגה שתי ציפורים במכה אחת: גם עיכבה את התוכנית יותר מאשר תקיפה צבאית, שעל פי הערכה ישראלית ב-2008 היתה אמורה לעכב את הפצצה רק עד 2011, וגם השיגה עיכוב בלי להתייצב על סף מלחמה. אף שבפרשה הזו הנסתר רב על הגלוי, התולעת השאירה אחריה ראיות שמרמזות על מקורותיה. אחד החוטים מובילים למעבדת מחקר אמריקנית באיידהו, שבראשית 2008 שיתפה פעולה עם סימנס הגרמנית, החברה שסיפקה לאיראנים מכשור להפעלת המתקנים הגרעיניים. המעבדה והחברה ביקשו לחשוף את נקודות התורפה של מערכות בקרה תעשייתיות PCS-7 מתוצרת סימנס, ושיתוף הפעולה נולד מתוך החשש האמריקני - שאינו קשור לאיראן - כי מערכות הבקרה הממוחשבות, המופקדות על פעולות כגון העברות כספיות בבנקים או על רשת החשמל הלאומית בארה"ב, חשופות למתקפות סייבר. אבל נראה שבמעבדה עסקו לא רק בסתימת פרצות במערכת הבקרה הגרמנית, אלא גם למדו כיצד ניתן לפרוץ אותה ואת המידע הזה העבירו לגופי ביון. נראה שדרך הפרצות האלה חדרה מאוחר יותר התולעת סטאקסנט למערכות הבקרה המפעילות את הצנטריפוגות באיראן. שנה מאוחר יותר, באפריל 2009, עיכבה דובאי משלוח של מערכות בקרה ומחשבים מתוצרת סימנס שהיו בדרכן לנמל האיראני בנדר עבאס. חודשיים לאחר מכן אותרה התולעת במחשבים האיראנים. למרבה הפליאה ובניגוד לתוכנות זדוניות אחרות, סטאקסנט היתה ממוקדת מאוד בפגיעתה. מומחה גרמני לאבטחת מידע, ראלף לנגנר, גילה כי התולעת הגבירה את פעולתה אך ורק כאשר איתרה את נוכחותה של "תצורה ספציפית של בקרים המריצים תהליכים שקיימים רק במפעל לצנטריפוגות". כך, למשל, התולעת תוכנתה כך שהיא תעביר פקודות ל-984 צנטריפוגות המחוברות ביניהן. והנה, באורח פלא, דיווחו פקחים בינלאומיים שביקרו בנתאנז בסוף 2009 כי האיראנים הוציאו מהשירות בדיוק 984 צנטריפוגות שפעלו בקיץ שלפני כן. לדברי לנגנר, התולעת גם תוכנתה כנשק הפועל בשיטת "פגע והסתר פגיעה": בעוד חלק אחד של התולעת תוכנת להישאר רדום לתקופות ארוכות ואז להאיץ או להאט את סיבוב הצנטריפוגות עד כדי הריסתן, המרכיב השני העביר תשדורות מטעות למערכת הבקרה שגרמו לה "לחשוב" שהכל עובד כשורה. התחכום של המערכת והדיוק שלה הובילו את לנגנר למסקנה שמאחורי התולעת עומדת מדינה, שכן תכנון התולעת הצריך ידע מודיעיני ותעשייתי מעמיק. האפשרות לבדוק כיצד תפעל התולעת על הצנטריפוגה עמדה הן לרשות ישראל והן לרשות ארה"ב. בשנת 2003, אחרי שלוב ויתרה על תוכנית הגרעין שלה, הגיעו צנטריפוגות P-1 גם לארה"ב, אולם האמריקנים לא הצליחו להפעילן כדי ללמוד אותן. מודל בדימונה מנגד, חוקר תוכנית הגרעין הישראלית, ד"ר אבנר כהן, סיפר ל"ניו יורק טיימס" כי גם ישראל הצליחה להשיג את P-1 שפותחו על ידי אבי הגרעין הפקיסטני, ד"ר עבדול קדיר חאן ונמכרו בין היתר לאיראן. בדרך כלשהי, גם ישראל הצליחה להשיג אותן. כהן ציין כי אינו יודע אם ישראל פיתחה את התולעת, אבל טען שהוא "רואה חתימה ישראלית ברורה". ובינתיים, אף שמתקפת הסייבר נעצרה לכאורה, יתכן שהמתקפות הבאות בדרך. הסיבה: מומחים לאבטחת מידע מאמינים כי קוד התולעת "מכיל את הזרעים לגרסאות ולמתקפות נוספות".

נוסה בדימונה, תקף באיראן

המידע שדלף לארה"ב על מחשבי בקרה במתקני הגרעין • התכנות שנועד לפגוע רק במערכות המצויות במתקנים • ומעל לכל, ניסוי הווירוס סטאקסנט בכור בדימונה על צנטריפוגות כמו אלו המותקנות בנתאנז • ה"ניו יורק טיימס" חושף: כך זרקה ישראל את הגרעין האיראני שנים אחורה

Load more...